Por que você precisa monitorar os funcionários no local de trabalho?

O primeiro software de monitoramento de funcionários, surgiu a muito tempo, ainda no ano de 1888. O progresso segue a passos largos e hoje as estatísticas mostram que uma a cada três empresas, está focada no monitoramento dos computadores de seus funcionários, revendo e-mails e instalando sistemas de rastreamento de tempo para um controle total de tráfego de dados.

Isto não é porque o empregador sofra de alguma paranoia. Existe uma boa razão para que ele monitore seus funcionários.

Além disso, 89% das empresas ao redor do mundo, já enfrentaram vazamento interno de informações. Em 69% dos casos, estes vazamentos causaram perdas significantes.

Até mesmo uma secretária conversando no Facebook, ao invés de atender ligações, ou, um gerente que saiu de sua posição porque estava jogando um game de RPG durante o horário de trabalho, quando deveria estar cuidando dos clientes, são responsáveis pelas perdas na empresa, que geralmente chegam a mil dólares mensais.

Existem outras variáveis que também influenciam negativamente. Toda empresa tem alguém que mina a confiança da equipe na gestão, criando uma atmosfera de frustração. Como resultado, a companhia enfrenta uma queda na produtividade que poderia ter sido evitada, se o causador do problema fosse descoberto a tempo (como lidar com estes causadores, é uma outra questão).

Com o crescimento drástico da competitividade em todos os setores de negócios, os executivos enfrentam tempos difíceis. Para fazer com que a empresa atinja posições de liderança, cada parte do processo de trabalho precisa ser otimizado da melhor maneira possível.

Além do que, deve-se mencionar que na maioria dos casos, monitorar a atividade de um funcionário, não significa colocar todo o pessoal sob total vigilância. Em linhas gerais, isto implica em verificar colaboradores que apresentem um comportamento questionável dentro da equipe. Se eles não forem monitorados, a empresa pode sofrer um doloroso vazamento de dados, assim como aconteceu recentemente com os dados de gerenciamento da Tesla.

Software de monitoramento de funcionários Kickidler

É permitido por lei monitorar os computadores dos funcionários?

Estamos bem cientes de que a lei garante a privacidade pessoal de um indivíduo. Isso na teoria, significa que ninguém tem o direito de espiar nossas correspondências. Mas se usarmos um mensageiro enquanto desempenhamos nossas atividades de trabalho, a história é bem diferente.

Empregadores na verdade arrendam o tempo pessoal de seus colaboradores. Por esta razão, este tempo se transforma em horário de trabalho, deixando de ser pessoal e perdendo a imunidade. Logo, o artigo constitucional não se aplica aqui. Além disso, o tráfego de comunicação corporativa não pertence ao funcionário. Portanto, não importa se eles utilizam um mensageiro comum ou corporativo. Tudo que passe pela rede de tráfego corporativo, é automaticamente considerado como propriedade da empresa.

É por isso que o monitoramento de funcionários é legal. Tanto no aspecto moral e ético deste assunto, entendemos claramente que nosso software é destinado apenas para uso corporativo e para o aprimoramento do desempenho comercial, nunca devendo ser utilizado para atitudes moralmente questionáveis ou outras intenções perversas.

É obvio que há uma linha tênue entre o propósito pretendido e a exploração errônea de um software tão poderoso. Então, devemos lembrar sempre que a verdadeira violação da privacidade individual (por exemplo, monitorar o computador de um freelancer durante seu dia de folga), está sujeita a responsabilidade criminal e pode trazer sérios problemas. Mas, se sua empresa mostra uma clara perda de produtividade, algo precisa ser feito. Felizmente, existem muitas soluções para monitoramento remoto de computadores, disponíveis no mercado.

Precisamos mencionar que é importante evitar chegar ao extremo. Um monitoramento muito obsessivo aumenta o nível de stress dos funcionários e pode inclusive motivá-los a procurar outro emprego. Além do que, a criatividade não pode ser controlada com um rastreador de tempo e nem o processo de pensamento pode ser monitorado.

Um software para monitorar funcionários, não pode ser considerado como um mal pelos colaboradores. Por experiencia própria, nós temos visto muitos casos em que o uso do software de monitoramento foi utilizado para beneficiar as equipes.

Por exemplo, os funcionários mais produtivos receberam reconhecimento durante o comunicado de avaliação de performance. Em outros casos, a gravação das atividades monitoradas ajudou não somente a localizar o informante, mas também a livrar os bons funcionários de qualquer suspeita. Este recurso, também foi de grande ajuda na construção de uma cooperação eficiente entre departamentos corporativos. E tem mais, mesmo se alguém não conseguisse se lembrar de sua senha para fazer algo importante, o keylogger estava lá para ajudar. Ou seja, a empresa pode monitorar o funcionário.

Diferentes tipos de software para monitorar funcionários

Software para acesso remoto

No início do mercado de software de monitoramento, programas como Team Viewer eram utilizados para acesso remoto dos computadores dos funcionários, incluindo os terceirizados. Este tipo de software não tinha sido desenvolvido especificamente para espionagem, mesmo assim, ele podia desempenhar funções básicas de monitoramento.

Por exemplo, o já citado Team Viewer, fornece espelhamento de telas conectando dois ou mais computadores, não importando o quão longe um está do outro.

Radmin, é outro programa similar, com funções de monitoramento básicas que inicialmente foi desenvolvido para suporte técnico remoto. Ammyy Admin, Supremo Remote Desktop, mRemoteNG, TightVNC, Remote Utilities, também podem fazer parte da lista deste tipo de software. Estes programas possuem uma variável que não permite o monitoramento no modo furtivo, com isso, um colaborador sabe muito bem que o olho de Sauron… (personagem antagônico criado por R.R Tolkien), desculpe, o olho do chefe está vigiando implacavelmente o tempo todo. Portanto, isto não pode ser utilizado de forma oculta como um programa para monitorar pc a distância.

Programa espião monitoramento oculto de computadores

Agora vamos falar de monitoramento oculto de computador. É claro que quando os funcionários não têm ideia de que estão sendo monitorados, eles se comportam de forma natural, fazendo o que costumam fazer. É por isso que é mais eficiente para o spyware ou programa espião, atuar no modo furtivo.

A parte mais primitiva de monitoramento oculto com spyware é a que utiliza um keylogger. De acordo com nossas informações, alguns administradores de sistemas à moda antiga, ainda utilizam esta função em pequenas empresas. Keyloggers não fornecem monitoramento ou controle remoto, mas sugerem algo parecido.

Os Keyloggers, também amplamente conhecidos como capturadores de teclas, são programas espiões que gravam as teclas pressionadas. Os dados de todas as teclas pressionadas durante o dia, são mantidos em um arquivo disponível para o acesso de pessoas autorizadas. Os administradores de sistemas, podem colocar um tipo de programa de monitoramento oculto no processo do sistema operacional, ou disfarçá-lo como uma tarefa em execução do sistema. Os principais keyloggers a seguir, são particularmente dignos de menção: Ardamax Keylogger, Actual Spy, Spyrix Personal Monitor, Spytech SpyAgent, Refog Personal Monitor, All In One Keylogger, Elite Keylogger, Spytector.

Videologgers (não confunda com videobloggers), operam da mesma forma que os keyloggers, mas ao invés de gravarem as teclas pressionadas no teclado, eles gravam as atividades de tela, seja capturando telas ou gravando vídeos das ações do monitor. Estes programas podem ser ativados com frequências diferentes, seguindo as ações de destino. Eles também podem executar no modo oculto e então transmitir os arquivos das atividades de espionagem para o computador do chefe.

O Programa espião para PC evoluiu, e atualmente é considerado como uma ferramenta para o James Bond moderno. De acordo com suas modificações, um programa espião pode coletar a maioria de todos os tipos de dados. Isto permite que você não só obtenha os dados dos pressionamentos das teclas ou monitore a captura de telas, mas também consiga o relatório dos sites visitados, intercepte os conteúdos do clipboard, e-mail, e arquivos enviados para impressoras ou pendrives. Neospy, Real Spy Monitor, Spy Go, são exemplos dos programas espiões mais populares.

Programas espiões são muito utilizados em diferentes setores. Além de monitorar o comutador do funcionário em um escritório, eles também servem para assuntos pessoais, como, para espionar esposas em adultério, ou para os pais controlarem as crianças (app espião), etc. Por gentileza, perceba que estes programas e seus elementos, podem ser usados por hackers e fraudadores para fins maliciosos, incluído o furto de logins e senhas e outros tipos de dados pessoais.

A principal desvantagem de todos os programas citados acima, é que eles não conseguem operar no modo multiusuário, por esta razão eles não atendem as necessidades das médias e grandes empresas.

Como um programa para monitorar pc funciona?

Tais programas são mais do que um software de controle remoto. Em vez disso, eles fornecem total monitoramento de computadores de qualquer um de seus gestores, ou secretárias, ou designers, ou até mesmo informações do administrador de segurança. Estas soluções são realmente diversas e multifacetadas, sendo assim, é melhor olharmos mais de perto utilizando alguns exemplos ilustrativos.

Para começar, Kickidler é a nossa solução de propriedade exclusiva. Este programa foi desenvolvido como resultado de longos anos de experiencia de nossos colegas estrangeiros. É único no mundo todo, pelo número de funções que possui. É compatível com Windows, Mac, Linux, e pode ser executado no modo aberto ou oculto.

O modus operandi do Kickidler é simples. O programa Server, é instalado no computador principal. O programa Viewer é instalado nos computadores dos executivos autorizados a fazer o monitoramento. O programa Grabber é instalado nos computadores dos funcionários a serem monitorados. Podem existir tantos Grabbers, Viewers e até mesmo Servers, quantos você precisar. Se preferir, o cliente pode armazenar o Server em seu próprio serviço de nuvem.

O Grabber pode ser executado nos dois modos, aberto e oculto. Se necessário, ele pode se converter no modo totalmente invisível para o usuário.

O software de monitoramento de PC de funcionários Kickidler vem em duas versões: Kickidler Time Tracking e Kickidler Employee Monitoring.

Kickidler TT é um rastreador de tempo projetado para monitorar suavemente os funcionários por meio de análise, relatórios de tempo de trabalho e autocontrole, por meio a ferramenta Autokick. Para a versão do programa TT, não é necessária a instalação do Viewer.

Kickidler EM inclui funcionalidades TT mais ferramentas de monitoramento visual: visualização de tela online, gravação de vídeo da tela, keylogger. O EM permitirá o controle total dos PCs dos funcionários, graças às funções de monitoramento visual, o software nesta configuração não pode ser enganado.

Kickidler é uma poderosa fonte de soluções. Seria difícil listar todas elas, então vamos nos concentrar nas principais.

Em 2023, os desenvolvedores de software da Kickidler introduziram duas novas funcionalidades:

- Um relatório de "Histórico de Atividades" que fornece uma visão detalhada de toda a história de atividade do funcionário no computador.

- Uma funcionalidade para gravar áudio de entrada e saída de chamadas telefônicas e aplicativos de videoconferência.

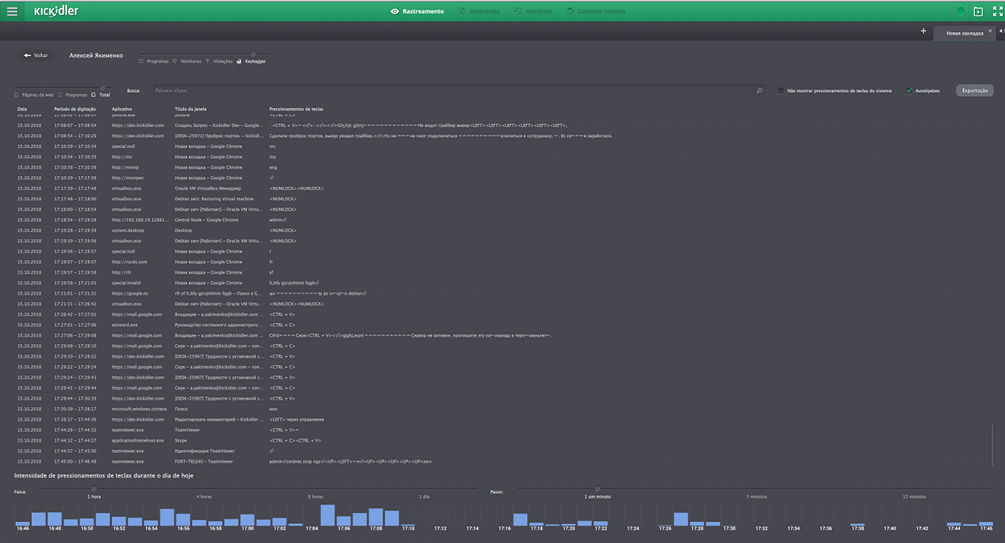

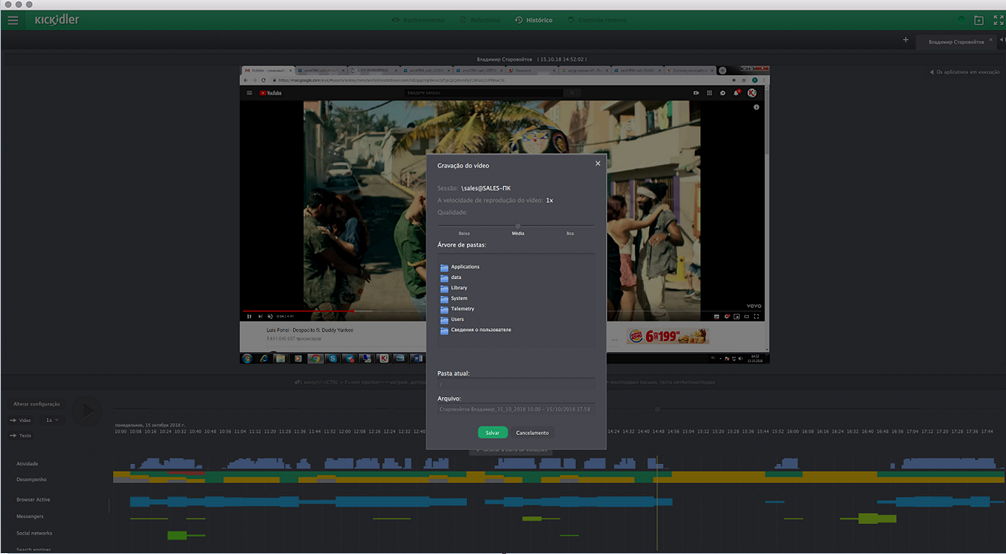

Monitorar a gravação das atividades

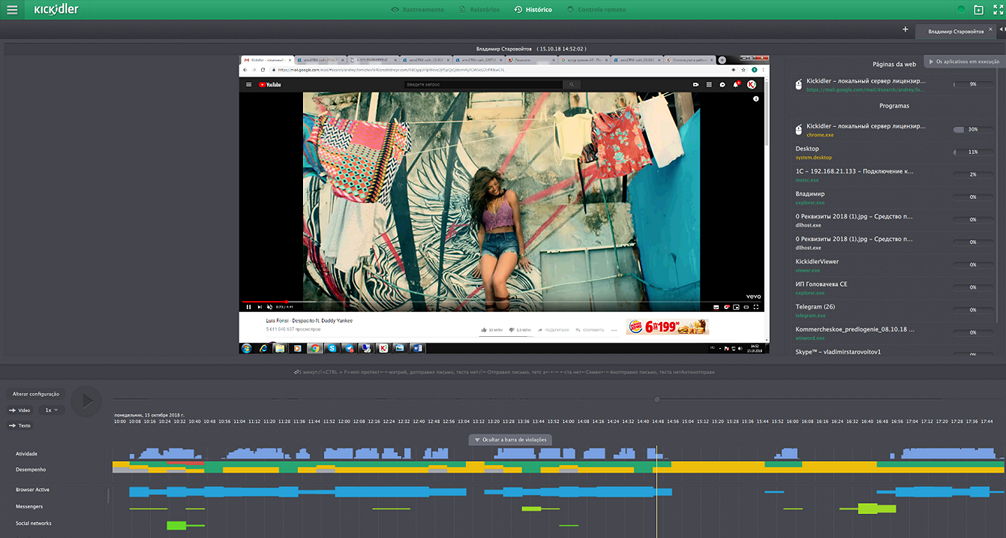

Para um videologging, Kickidler não só captura telas como os outros programas, mas grava vídeo com recurso completo das atividades do desktop do colaborador, com uma média de até 30 quadros por segundo. O painel da barra de ferramentas de visualização também permite verificar as teclas que o funcionário pressiona no teclado ao mesmo tempo que os aplicativos estão sendo executados no computador. A gravação do monitor de atividades é carregada também no offline, quando o computador do colaborador fica sem acesso à internet.

O Viewer permite assistir as gravações do monitor de atividades no modo normal ou no modo de avanço rápido. O usuário pode classificar vídeos por certos apps em execução ou certos sites visitados. Este recurso é único e não possui análogos em nenhum lugar do mundo. Devido a compactação de dados, estes arquivos de vídeo não tomam muito espaço. Eles podem ser mantidos como arquivos por vários meses ou até anos (contudo, como padrão, eles permanecem por até 7 dias, o que é o suficiente de acordo com nossas experiencias).

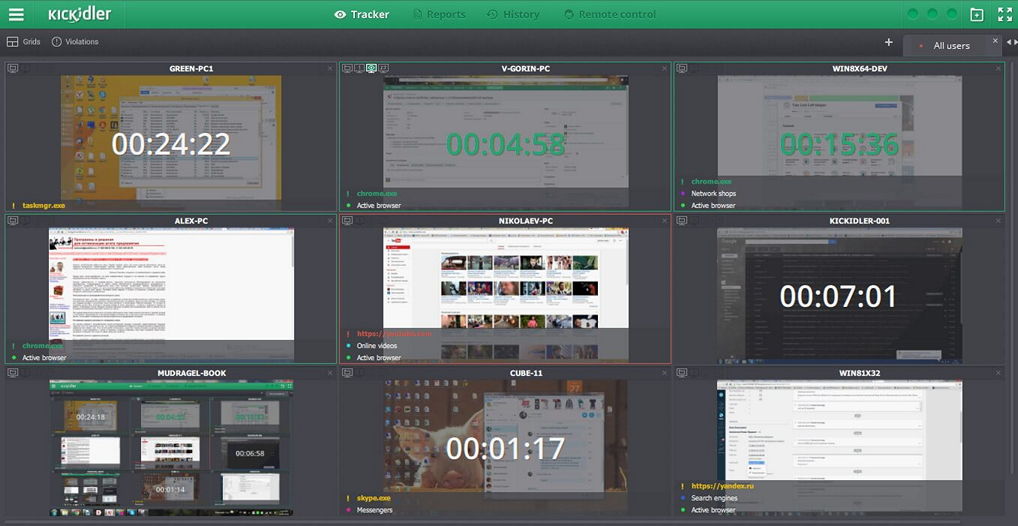

Monitoramento online e controle das atividades do funcionário (monitoramento do computador em tempo real)

Este recurso permite verificar com o que um funcionário está ocupado em um determinado momento, quais apps estão em execução no computador e quais sites estão sendo visitados. A atividade de tela em tempo real dos computadores com o Grabber instalado, é transmitida ao vivo através do Viewer, para o computador do gerente ou do CEO.

Se necessário, você pode clicar em um quadro específico e transformá-lo em tela cheia, para desta forma, obter uma visão mais detalhada das atividades de um determinado funcionário.

Confira este vídeo para ver como o Quad Splitter funciona:

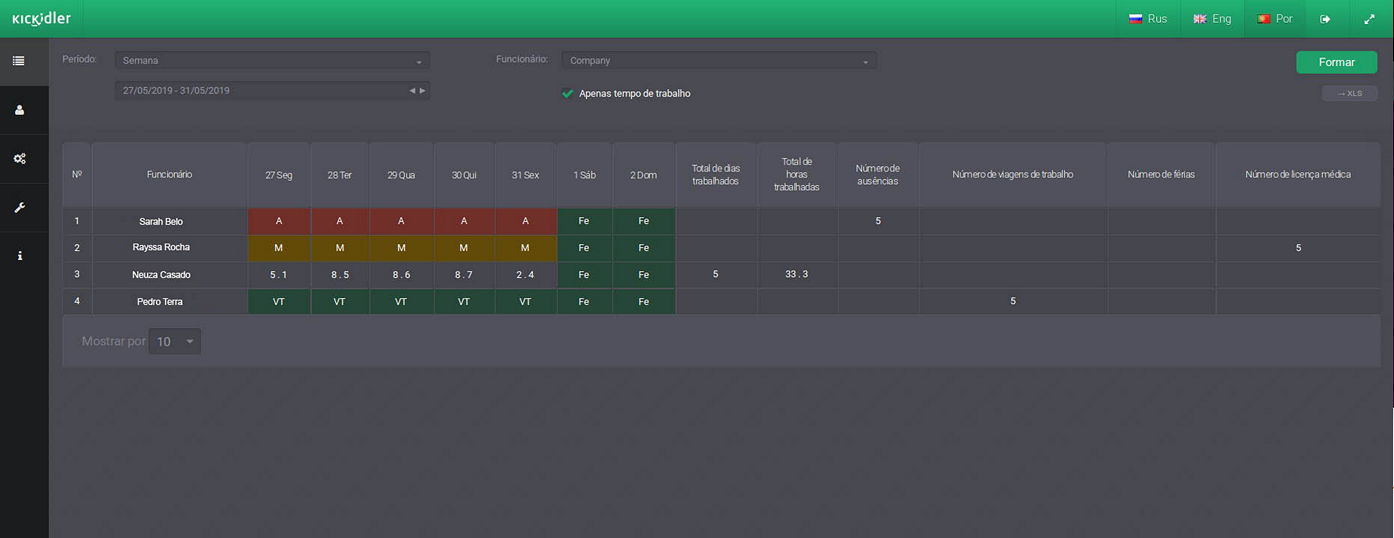

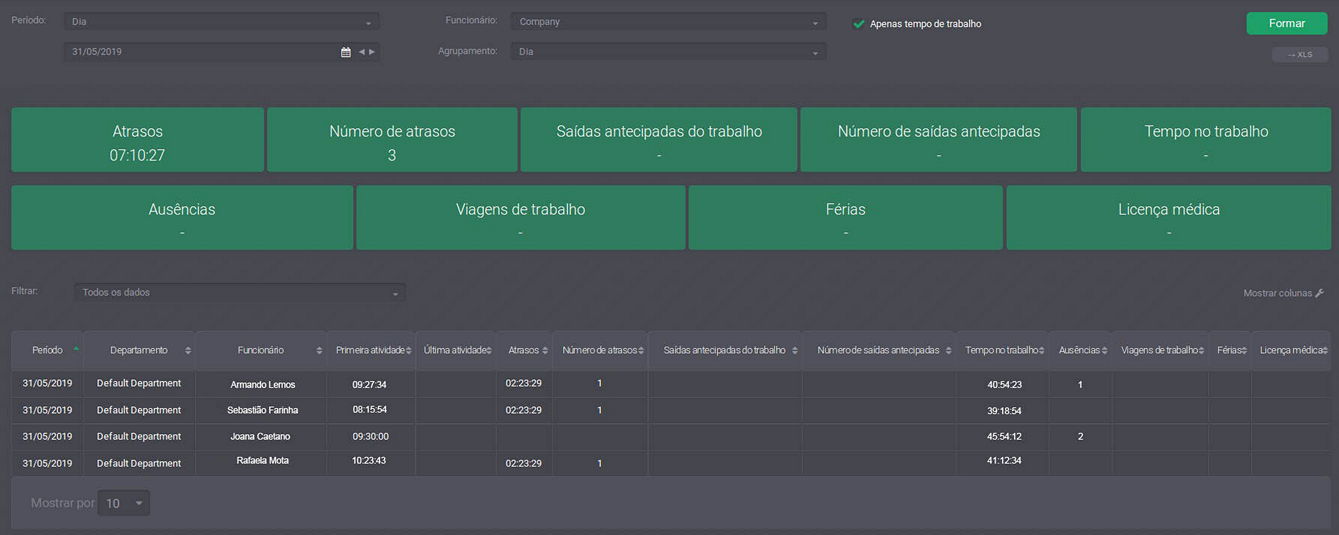

Sistema de registro de tempo (rastreamento de tempo)

Os recursos de rastreamento de tempo, permitem gravar o tempo de todas as ações de um funcionário no computador – A hora real de chegada no trabalho, a hora da pausa para o almoço, o tempo de ausência do local de trabalho etc. Todos estes dados estão gravados no relatório de rastreamento de tempo e na planilha de horário.

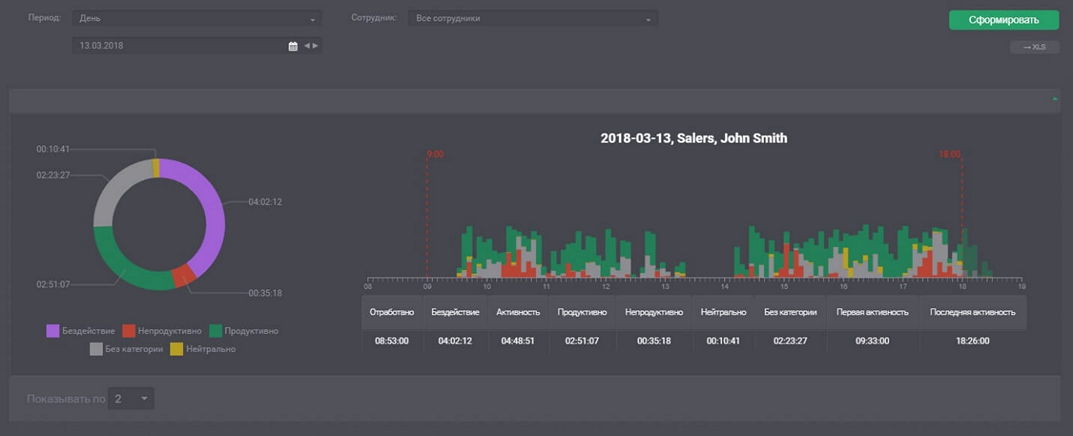

Estes dados são apresentados na forma de gráficos ou diagramas e podem ser mostrados no Viewer ou em sua web user, ou ainda, em um e-mail escolhido para envio no horário que for mais conveniente. Assim, é muito mais fácil do que folhear as páginas do registro em tempo real.

Enquanto o recurso anterior combina com pessoas intuitivas, este recurso por sua vez, é desenhado para tipos de usuários sensoriais, que querem informações estruturadas permitindo ter uma visão geral da eficiência de um certo funcionário ou do departamento inteiro.

A propósito, você nem precisa iniciar o Viewer para verificar o relatório de eficiência dos colaboradores, porque isto também está disponível na página da web do Kickidler.

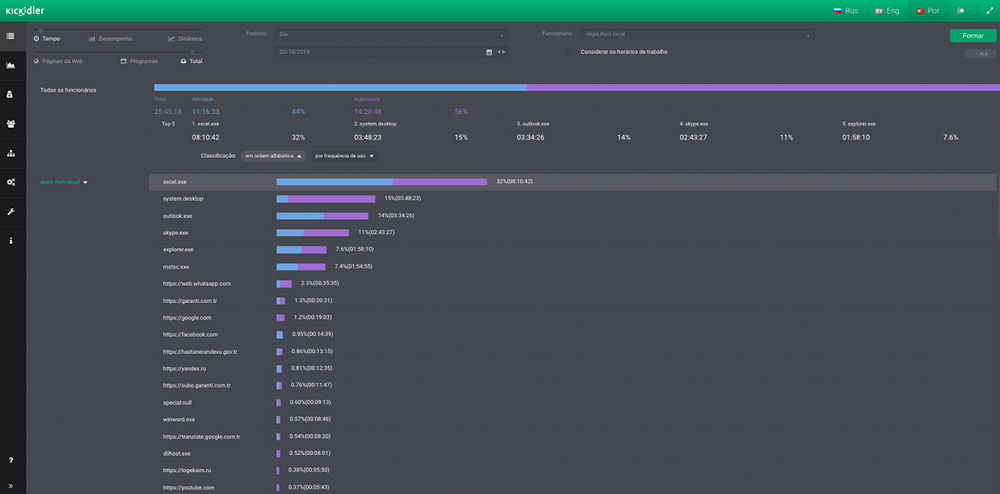

Relatório de eficiência do horário de trabalho

Relatórios de eficiência do horário de trabalho, são apresentados na forma de gráficos de pizza ou em gráficos de linhas, em que as ações produtivas, as ações não produtivas e as ações neutras, são marcadas com cores diferentes. A altura de cada barra do histograma reflete a intensidade das atividades do funcionário em um dado período (uma barra equivale a cinco minutos). Os espaços se referem ao tempo em que ele estava ocioso. Um gráfico de pizza mostra a porcentagem de tempo que um colaborador desperdiçou nas redes sociais e a porcentagem real de tempo que ele dedicou as atividades do trabalho.

A atividade produtiva de um colaborador é estimada com base no tempo gasto em websites e aplicativos necessários para desempenhar suas atividades no trabalho, e são listadas como recursos produtivos da web. Por exemplo, Photoshop e Corel são considerados aplicativos produtivos para um designer, enquanto SAP é produtivo para um contador.

Recursos não produtivos são listados da mesma forma. Por exemplo, se o seu funcionário gasta metade do dia de trabalho no Facebook, isto ficará registrado como uma atividade não produtiva. Levando-se em consideração que este colaborador não trabalhe com marketing de mídia social, é claro. Se um programador está utilizando o Word, também será registrado como uma atividade não produtiva. Por que um programador utilizaria o Word? Aplicativos e recursos da web são listados como Neutros se eles puderem ser utilizados para ambas atividades produtivas e não produtivas. Um bom exemplo deste tipo de recurso é a ferramenta de busca do Google.

Todas as atividades que não estão marcadas como produtivas, ou não produtivas, ou neutras, são registradas como não acessadas.

Função de captura de teclas

O uso do recurso de keylogging Kickidler grava todas as teclas pressionadas no teclado e mostra o relatório na guia especial do Viewer. O comando de busca com uma palavra chave está disponível para os arquivos do keylogging.

Controle remoto do computador (Administração do PC via acesso remoto)

O recurso de controle remoto do computador fornece solução para todas as tarefas básicas de administração remota, como, suporte técnico a computador remoto, controle da área de trabalho remota etc. Por exemplo, um administrador de sistema pode acessar remotamente a área de trabalho de um colaborador e instalar aplicativos necessários para ele trabalhar. Este recurso também pode ser útil para treinamento à distância, como, quando um funcionário está localizado em um escritório remoto e precisa ser treinado para trabalhar em um programa específico.

Problemas que o Kickidler resolve:

- Avaliação de toda a produtividade dos funcionários, departamentos, líderes dos departamentos e da própria empresa;

- Rastreamento preciso de tempo do funcionário;

- Monitoramento remoto;

- Monitoramento visual e técnico detalhado das atividades do computador;

- Recuperação de dados corporativos perdidos (tais como logins e senhas);

- Aprimoramento de segurança da informação, detecção oportuna das ameaças internas;

- Controle remoto do computador.

Nós posicionamos o Kickidler como um produto B2B, mas isto não significa que não possa ser utilizado para assuntos particulares. Por exemplo, é uma ferramenta incrível para controle dos pais, no computador de casa, para acessar remotamente a área de trabalho, para monitorar computadores pessoais à distância – mas, somente se as pessoas sob monitoramento estiverem cientes. Kickidler também é utilizado nos computadores das salas de aula nas escolas.

Gama de programas que trabalham com monitoramento de computador de funcionários

Nossa empresa com certeza não é a única desenvolvedora de software de monitoramento no mercado. Entre nossos competidores, podemos citar nomes como Teramind, HubStaff, Activ Track, Time Doctor, Toggl, Skype Time, Activity Monitor

Nós recomendamos que você faça a avaliação dos softwares de monitoramento para comparar os recursos e o escopo funcional de cada um deles.

Sistema DLP para fornecimento de segurança de dados corporativos

Apesar de programas espiões possuírem muitas funções úteis, eles não fornecem uma análise profunda sobre o tráfego de rede para prevenção de vazamento de dados. É neste momento que o Sistema DLP entra em cena.

Os Sistemas DLP, abreviação de Data Leak Prevention (Prevenção de Vazamento de Dados), são soluções de softwares poderosas e caras, e verdadeiras chaves de segurança de TI, em todo o sentido da palavra. As soluções de DLP podem incluir como opção, recursos de rastreamento de tempo para computadores, mas primordialmente, eles não foram desenhados para um simples monitoramento de computador corporativo. Eles foram criados para entradas e saídas complexas de análises de tráfego, focados na detecção de qualquer vazamento interno de informação. Isso é em outras palavras, o controle do tráfego de dados.

Os principais desenvolvedores de Sistema DLP hoje, são Symantec Corp., Verdasys Inc, Forcepoint (anteriormente conhecido como Websense), Intel Security and InfoWatch. Os clientes destas empresas se consistem basicamente em bancos internacionais, instituições públicas, indústrias e companhias de energia, localizados no mundo todo.

O Sistema DLP analisa os dados de tráfego utilizando métodos formais e com base em conteúdo. O primeiro implica no reconhecimento de etiquetas ou rótulos específicos, nos quais os documentos estão marcados.

O recurso de análise de conteúdo monitora todo o escopo de tráfego interno e externo, usando uma série de filtros de dados. A combinação de todos estes métodos fornece um alto nível de segurança dos dados, mas não garante 100% de proteção. Nós recomendamos o uso de ambos, o Sistema DLP e o software de monitoramento.

Pulseiras de localização por GPS e outros sistemas de rastreamento

Estes aparelhos são desenhados para localização por GPS do pessoal, dentro das instalações do empregador. Eles ajudam a prevenir o acesso não autorizados dos funcionários que não estejam com permissão de entrada em certos locais da empresa. Alguns programas de monitoramento, como a Hubstaff, fornecem localização por GPS como uma opção.

Localizadores por GPS, são instalados em carros corporativos, para que eles sejam localizados remotamente. Estes localizadores auxiliam a prevenir a ociosidade dos veículos, violações das obrigações do trabalho e o desempenho negligente. Portanto, algum motorista da empresa terá de explicar ao seu gestor, como que durante uma viagem de negócios ele esteve noitadas mais quentes da cidade utilizando o veículo corporativo.

Hoje muitas empresas de TI, introduzem no mercado, seus braceletes de localização por GPS. Entre os fabricantes mais conhecidos está a Net NetcorpGPS da Austrália.

Todos os braceletes de GPS, desenvolvidos para uso corporativo, são na verdade muito parecidos ao icônico localizador por GPS Kid SmartWatch, criado para os pais rastrearem (software espião) a localização de seus filhos em tempo real. Os dados de rastreamento por GPS destes aparelhos, são enviados para o servidor central e para o computador ou smartphone do empregador.

Soluções de navegação são frequentemente combinadas com uma opção de scanners biométricos ou cartões de acesso. Mas este é o mais alto nível de segurança de dados, que é usado por exemplo, nas bases militares, plataformas nucleares e em outros locais de importância estratégica. Em empresas que não tem nenhuma ligação com status de importância estratégica, o sistema instalado é Boss Control e outros similares. Estes sistemas fazem a leitura das impressões digitais dos funcionários, na entrada e na saída do escritório, para que estes acessos fiquem registrados. O Boss Control se destaca da multidão, pois seu o centro de processamento é armazenado na nuvem.

Monitoramento de funcionário = melhor produtividade

O monitoramento de funcionários, pode ser utilizado de muitas formas diferentes, e existem muitos softwares de monitoramento que atendem estas necessidades. As leis atuais fornecem o direito de os empresários monitorarem seus colaboradores. Então, fica a cargo do empregador decidir se vai utilizar um programa espião grátis ou um poderoso Sistema DLP.

Nós recomendamos que você faça um test drive do Kickidler. Baixe nossa versão de teste grátis por 14 dias, para conhecer todos os recursos disponíveis, desta forma, você não levará o produto sem testar antes.

Contatos

Compartilhe esse post